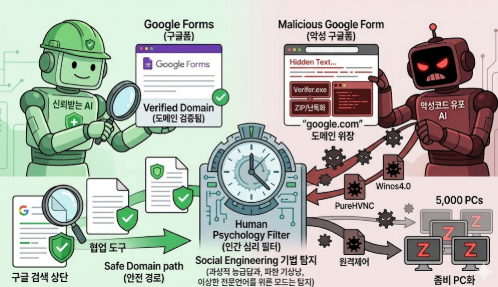

업무에 널리 쓰이는 구글 설문지(구글폼) 등의 플랫폼이 사이버 공격의 위장막으로 악용되고 있다. 대중의 신뢰를 역이용해 보안망을 무력화하는 '사회공학적 기법'이 갈수록 정교해지는 양상이다.

6일 보안 전문 기업 시큐아이의 최신 위협 동향 보고서에 따르면 최근 실제 기업을 사칭한 구글폼을 통해 원격제어 악성코드를 유포하는 사례가 보고되고 있다. 해당 공격은 채용 면접, 프로젝트 제안, 협업 요청 등 업무 관련 내용을 미끼로 사용한다. 유명 기업의 로고와 서식을 도용해 가짜 구글폼을 제작한 뒤 설문 내 링크를 통해 상세 내용을 확인하려면 압축파일을 내려받으라고 유도하는 식이다.

이번 공격의 가장 큰 특징은 의심스러운 이메일 첨부파일이 아닌, 구글폼이라는 합법적인 플랫폼을 통로로 삼았다는 점이다. 구글폼은 정상 서비스인 만큼 사용자가 의심하기 어렵고, 보안 시스템도 우회하기 쉽다.

안랩에 따르면 지난 제21대 대선 당시에도 공기업을 사칭해 설문조사 참여 시 경품을 제공한다는 내용의 구글폼 피싱이 발견된 바 있다. 당시에는 개인정보 탈취가 주 목적이었으나, 최근의 공격은 PC 전체를 원격으로 제어하는 악성코드를 유포하며 더 큰 피해가 예상된다.

생성형 인공지능(AI)을 활용해 악성코드를 더욱 정교하게 숨기는 사례도 등장했다. 불필요한 코드 수천 개를 삽입해 실제 악성 행위를 식별하기 어렵게 만드는 방식으로, 기존 백신 중심의 탐지 체계를 무력화하는 데 악용되고 있다.

안랩 시큐리티 인텔리전스 센터(ASEC)는 지난 3월 검색 엔진 최적화(SEO)를 악용해 가짜 카카오톡 설치 파일을 유포한 사례를 포착하기도 했다. 구글 검색 상단에 악성 사이트를 노출해 약 5000대의 PC를 감염시킨 이 수법은 악성코드를 심어 보안 탐지를 회피하고 시스템을 장악하는 방식을 취했다. 특별한 기술을 사용한 것은 아니지만 인간 심리를 이용한 전형적인 '사회공학적 기법'에 해당한다.

악성코드에 감염되면 해커가 실시간으로 화면을 훔쳐보거나 파일을 탈취하고, 시스템 설정을 임의로 변경하는 등 PC가 '좀비화'될 수 있다. 단순 개인정보 유출을 넘어 기업 내부 기밀 유출이나 추가적인 랜섬웨어 공격으로 이어질 수 있다.

안랩은 "검색 결과 상단에 있거나 신뢰받는 플랫폼에서 온 링크라고 해서 무조건 안전이 보장되는 것은 아니다"라며 출처가 불분명한 첨부파일과 URL을 실행하지 않는 등 기본 수칙 준수를 당부했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)