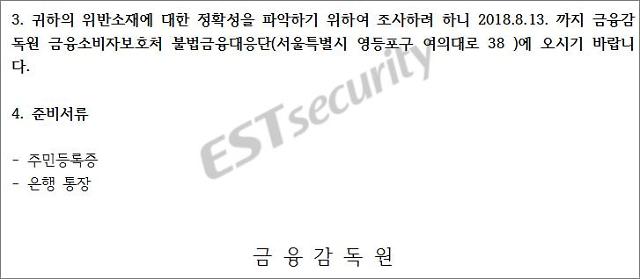

이번 공격은 주공격 대상인 암호화폐 거래소 관계자가 첨부 파일을 열람하도록 유도하기 위해 유사수신행위 법률 위반 통지문 등 금융감독원이 발송한 것처럼 보이는 다양한 내용으로 작성돼 있다.

이스트시큐리티 시큐리티대응센터(ESRC)의 분석 결과에 따르면 공격에 사용된 악성 문서파일은 2018년 8월 6일 오전 11시 31분경에 제작됐다. 문서 내용에 고발인과 피고발인 등 특정인의 신상정보와 관계에 대한 내용을 구체적으로 기재해 공격 대상자가 보다 쉽게 신뢰할 수 있도록 정교하게 꾸며져 있다.

또한 악성 문서파일의 스트림 내부는 16바이트의 XOR 코드로 암호화돼 있으며, 공격 대상자가 문서를 열람하면 셸코드(Shellcode) 작동에 의해 미국에 소재한 특정 호스트로 접속을 시도한다. 이후 어도비 플래시(SWF) 파일로 위장한 악성 DLL 파일이 공격 대상자의 PC에 설치되고, 해커(공격자)의 추가 명령을 수행하는 것으로 분석됐다.

이 밖에도 ESRC 위협 인텔리전스 분석을 통해 이번 공격에 사용된 악성코드가 2009년부터 특정 정부 지원을 받는 것으로 추정되고 있는 해커가 사용하는 APT 공격 시리즈와 코드 유사성이 매우 높은 것으로 나타났다. 올해 초부터 수차례 위협 주의보를 내렸던 ’오퍼레이션 아라비안 나이트(Arabian Night)’, ’오퍼레이션 스타크루저(Operation Starcruiser)’ 등과 연계된 작전으로 예측했다.

현재 ESRC에서는 한국인터넷진흥원(KISA)과 협력해 해당 악성 프로그램의 명령제어서버(C2) 정보를 신속하게 공유하고, 국내에서의 접속을 차단한 상태이다. 이번 공격에 사용된 악성코드는 통합 보안프로그램 알약에서 진단명 ‘Exploit.HWP.Agent’ 등으로 진단 후 치료하고 있다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)